安恒信息3月網絡安全月報深度解讀 APT攻擊升級,網絡與信息安全軟件開發面臨新挑戰

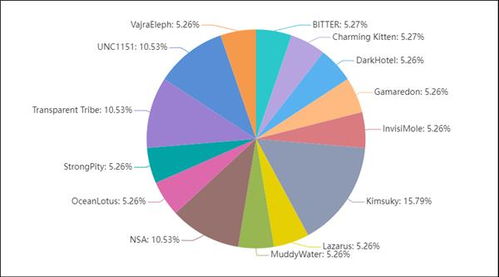

安恒信息正式發布了2024年3月網絡安全月度研究報告。報告顯示,全球高級持續性威脅(APT)活動在當月的攻擊頻率和復雜度均顯著上升,其中針對烏克蘭及關聯目標的攻擊事件最為突出,呈現出全面“升級改版”的態勢。這一趨勢不僅對全球地緣政治熱點地區的網絡空間安全構成嚴峻考驗,也為整個網絡與信息安全軟件開發行業敲響了警鐘,凸顯了持續創新和主動防御的極端重要性。

一、 月報核心發現:針對烏克蘭的APT攻擊呈現“升級改版”新特點

安恒信息威脅情報中心監測發現,3月份圍繞烏克蘭的APT攻擊活動異常活躍。攻擊者不再局限于傳統的釣魚郵件、漏洞利用等單一手段,而是進行了全方位的戰術革新:

- 供應鏈攻擊滲透加劇:攻擊者將目標瞄準為烏克蘭政府及關鍵基礎設施部門提供軟件服務的第三方供應商。通過污染軟件更新渠道或入侵開發環境,實現了對最終目標的“精準投遞”和隱蔽滲透,攻擊鏈更長,溯源更困難。

- 多重漏洞組合利用:攻擊中綜合利用了多個近期披露的高危漏洞,包括但不限于辦公軟件、網絡設備及虛擬化平臺中的安全缺陷。這種“漏洞武器庫”的搭配使用,極大地提高了攻擊的成功率和破壞潛力。

- 混淆與偽裝技術進化:惡意載荷的免殺技術持續升級,大量使用合法軟件白名單機制、內存執行或無文件攻擊技術,以繞過常規的靜態檢測。攻擊基礎設施(如C2服務器)也采用更頻繁的域名切換和云服務隱匿,增加了追蹤難度。

- 攻擊目標多元化:除傳統的軍政機構外,能源、交通、金融、媒體等關鍵民生行業的信息系統也受到更多關注,旨在制造更廣泛的社會影響和混亂。

這一系列變化標志著APT攻擊已進入一個更專業化、工程化和體系化的新階段,其破壞性和隱蔽性均遠超以往。

二、 深層動因分析:地緣沖突在網絡空間的持續映射

針對烏克蘭的APT攻擊升級,是現實世界地緣政治沖突在網絡空間的直接延伸與深化。攻擊的背后,往往具有國家背景或受到政治力量的支持,其目的包括:情報竊取、關鍵基礎設施破壞、輿論操控、社會心理威懾等。網絡空間已成為一個獨立的、低成本高效益的對抗領域,攻擊的“升級改版”實質上是攻擊方為了適應防守方能力提升、實現戰略意圖而進行的必然調整。

三、 對網絡與信息安全軟件開發的啟示與挑戰

面對APT攻擊的快速演進,傳統的、被動式的安全防御體系已顯乏力。安恒信息月報指出,這一趨勢對網絡與信息安全軟件開發提出了更高、更迫切的要求:

- 開發安全左移,構筑內生免疫:必須將安全能力深度嵌入軟件開發生命周期(SDLC)的每一個環節,從需求設計、編碼、測試到部署運維。推廣DevSecOps模式,通過自動化工具進行持續的代碼安全審計、依賴組件漏洞掃描和合規檢查,從源頭減少可利用的缺陷。

- 強化威脅情報驅動:安全產品的開發必須與高質量的威脅情報緊密聯動。軟件開發團隊需要及時將最新的APT攻擊手法、漏洞利用方式、惡意樣本特征等情報,轉化為檢測規則、行為模型和響應策略,并快速集成到安全產品中,實現動態防御。

- 聚焦高級檢測與響應能力:未來的安全軟件需要超越基于特征碼的匹配,大力發展基于行為分析、異常流量檢測、人工智能和機器學習的高級威脅檢測技術。集成自動化調查與響應(SOAR)能力,幫助用戶在遭受復雜攻擊時能快速定位、遏制和恢復。

- 擁抱零信任架構:在軟件開發與部署層面,應積極踐行零信任原則。無論是企業內部開發環境,還是交付給客戶的解決方案,都需貫徹“從不信任,始終驗證”的理念,實施細粒度的身份認證、設備健康度檢查和最小權限訪問控制,有效防御橫向移動和供應鏈攻擊。

- 提升自身抗攻擊韌性:安全軟件開發商自身也成為APT攻擊的重要目標。必須加強自身研發網絡、代碼倉庫、構建系統和員工賬戶的安全防護,防止成為攻擊鏈條中的薄弱一環,保障交付給客戶的產品安全可靠。

###

安恒信息3月網絡安全月報如同一份清醒劑,揭示了在動蕩的國際局勢下,網絡威脅正以驚人的速度進化。針對烏克蘭的APT攻擊“升級改版”,只是全球網絡空間安全形勢日趨復雜嚴峻的一個縮影。對于網絡與信息安全軟件開發行業而言,這既是前所未有的挑戰,也是推動技術革新、產業升級的機遇。唯有堅持技術創新,深化威脅理解,并始終將安全能力置于產品和服務的核心,才能在這場沒有硝煙的持久戰中,為構建穩固的數字世界防線貢獻關鍵力量。

如若轉載,請注明出處:http://www.tangchui.cn/product/69.html

更新時間:2026-05-06 10:45:02